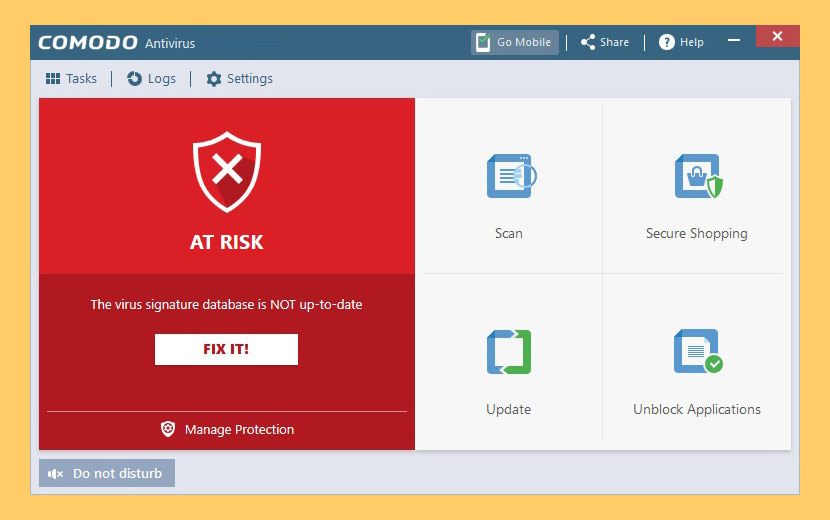

We raden u aan om voor de zekerheid het apparaat te herstarten en bovenstaande stappen te herhalen om er zeker van te zijn dat er geen resten zijn achtergebleven.Īpplicaties die verwijderd kunnen worden met de ESET AV Remover Nadat het verwijderen voltooid is zal- Applications successfully removed- getoond worden. ESET AV zal beginnen met het verwijderen van de geselecteerde programma’s. Selecteer de vinkjes voor de software die u wilt verwijderen en klik op Remove. Klik op de afbeelding om deze te vergroten ESET AV Remover zal uw computer scannen voor eerder geïnstalleerde antivirus programma’s. Nadat u de voorwaarden heeft gelezen, klik op Accept. Indien u niet weet welke versie u kunt id='144' target='_blank' content='Klik dan hier voor instructies om uw systeem om specificaties te achterhalen' 64-bit AV Remover Download 32-bit AV Removerĭubbel klik op de ESET AV Remover om het bestand uit te voeren. We raden u aan dit bestand op te slaan op uw bureaublad. Klik de juiste link hieronder om de ESET AV Remover te downloaden. Please Note: Features 5,6 and 7 are available only with paid Comodo Internet Security (CIS).Kijk onderaan voor een lijst met applicaties die verwijderd kunnen worden d.m.v AV Remover. Get their PC(s) repaired in no time by making use of the malware removal service which is a part of Comodo Internet Security (CIS). So if PC users are infected with the virus and other such malware, they can

Virus Removal Service: Comodo also offers virus removal service at a rather modest cost. Safeguarded against the security threats posed by public WiFi(s). Secure Wireless Connectivity: Comodo goes to the extent of even securing your WiFi connections (while using public WiFi) using its signature WiFi security product TrustConnect that ensures PC(s) are

Where the file will be thoroughly tested for any malicious activity before it is granted access to your PC(s). Moreover, it's backed up by features like Stealth Mode (for keeping PC(s) under the radar), Auto-detection of Trusted Zones, predefined firewall policies, etc.Ĭloud-Based Instant Malware Analysis: Unrecognized files or applications which are not available in Comodo's whitelist will be sent to Comodo Instant Malware Analysis (CIMA) server for behavior analysis, This implies protection against protection against hackers, malware, and identity Virtual Desktop and Keyboard: Both these security features successfully thwart security threats, helping PC users like you carry out critical tasks like online banking and other such significant onlineĪdvanced Network Firewall Engine: The customizable firewall offers solid security against inbound and outbound threats.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed